Что такое отладчик системного процесса. Настройка микропрограмм AVZ — восстановления системы после вирусов. Показания к применению: После удаления вредоносной программы пропал доступ в Интернет

Простой, лёгкий и удобный способ восстановления работоспособности даже не имея для этого квалификации и навыков возможен благодаря антивирусной утилите AVZ. Использование так называемых «микропрограмм» (терминология антивирусной утилиты AVZ) позволяет до минимума сократить весь процесс.

Для того чтобы в Вашем ноутбуке все функционировало – это обеспечит батарея для ноутбука asus, а для правильного функционирования всех «винтиков» операционной системы будет не последним функционал AVZ.

Помощь возможна при большинстве типовых проблем, возникающих перед пользователем. Вызывается весь функционал микропрограмм из меню «Файл -> Восстановление системы» .

- Восстановление параметров запуска.exe, .com, .pif файлов

Восстановление стандартной реакции системы на файлыс расширением exe, com, pif, scr.

после лечения от вируса перестали запускаться любые программы и скрипты. - Сброс настроек префиксов протоколов Internet Explorer на стандартные

Восстановление стандартных настроек префиксов протоколов в браузере Internet Explorer

Рекомендации к использованию: при вводе веб-адреса, например, www.yandex.ua он подменяется на адрес типа www.seque.com/abcd.php?url=www.yandex.ua - Восстановление стартовой страницы Internet Explorer

Просто вернет стартовую страницу в браузере Internet Explorer

Рекомендации к использованию: если подменили стартовую страницы - Сброс настроек поиска Internet Explorer на стандартные

Восстановит настройку поиска в браузере Internet Explorer

Рекомендации к использованию: Кнопка "Поиск" ведет на «левые» сайты - Восстановление настроек рабочего стола

Удаляет все активные элементы ActiveDesktop и обои, снимает блокировку меню настройки рабочего стола.

Рекомендации к использованию: отображение на рабочем столе сторонних надписе и(или) рисунков - Удаление всех Policies (ограничений) текущего пользователя

снятие ограничений действий пользователя, вызванных изменением Policies.

Рекомендации к использованию: был заблокирован функционал проводника или иной функционал системы. - Удаление сообщения, выводимого в ходе WinLogon

Восстановление стандартного сообщения при автозагрузке системы.

Рекомендации к использованию: В процессе загрузки системы наблюдается стороннее сообщение. - Восстановление настроек проводника

Приводит все настройки проводника к их стандартному виду.

Рекомендации к использованию: Неадекватные настройки проводника - Удаление отладчиков системных процессов

Отладчики системного процесса запускаются скрытно, что очень на руку вирусам.

Рекомендации к использованию: например, после загрузки исчезает рабочий стол. - Восстановление настроек загрузки в безопасном режиме (SafeMode)

Реанимирует последствия червей типа Bagle и т.п.

Рекомендации к использованию: проблемы с загрузкой в защищенный режим (SafeMode), в противном случае использовать не рекомендуется. - Разблокировка диспетчера задач

Снимает блокировку любых попыток вызова диспетчера задач.

Рекомендации к использованию: если вместо диспетчера задач видите сообщение "Диспетчер задач заблокирован администратором" - Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis сохраняет в системном реестре свои настройки, в частности там хранится список исключений. Вирусы маскируясь от HijackThis регистрируются в этом списке исключений.

Рекомендации к использованию: Вы заподозрили что утилита HijackThis отображает не всю информацию о системе.

Удаляются все не закомментированные строки и добавляется единственная значащая строка «127.0.0.1 localhost».

Рекомендации к использованию: изменен файл Hosts. Проверить файл Hosts можно с помощью менеджера Hosts файла, встроенного в AVZ.- Автоматическое исправление настроек SPl/LSP

Анализируются настройки SPI и в случае необходимости автоматически исправляются найденные ошибки. Микропрограмму можно безопасно запускать повторно много раз. После выполнения требуется перезагрузка компьютера. Внимание!!! Микропрограмму запрещается использовать из терминальной сессии

Рекомендации к использованию: После лечения от вируса пропал доступ в Интернет. - Сброс настроек SPI/LSP и TCP/IP (XP+)

Микропрограмма работает исключительно в XP, Windows 2003 и Vista. Используется штатная утилита «netsh» из Windows. Подробно описано в базе знаний Microsoft - http://support.microsoft.com/kb/299357

Рекомендации к использованию: После лечения от вируса пропал доступ в Интернет и микропрограмма №14 не помогла. - Восстановление ключа запуска Explorer

Восстановление системных ключей реестра, ответственных за запуск проводника.

Рекомендации к использованию: После загрузки системы запуск explorer.exe возможет только вручную. - Разблокировка редактора реестра

Разблокировка редактора реестра удалением политики, которая запрещает его запуск.

Рекомендации к использованию: При попытке запуска редактора реестра выводится сообщение о том, что администратор заблокировал его запуск. - Полное пересоздание настроек SPI

Делает резервное копирование всех настроек SPI/LSP, после этого создает их эталону, который находится в базе.

Рекомендации к использованию: При восстановлении настроек SPI вам не помогли микропрограммы №14 и № 15. Опасно, применять на свой страх и риск! - Очистить базу MountPoints

Очищается база в системном реестре для MountPoints и MountPoints2.

Рекомендации к использованию: например, в проводнике невозможно открыть диски. - Заменить DNS всех подключений на Google Public DNS

Меняем все адреса DNS используемых серверов на 8.8.8.8

Несколько полезных советов:

- Большая часть проблем с Hijacker лечится тремя икропрограммами - №4 «Сброс настроек поиска Internet Explorer на стандартные», №3 «Восстановление стартовой страницы Internet Explorer» и №2 «Сброс настроек префиксов протоколов Internet Explorer на стандартные».

- Все микропрограммы кроме №5 и №10 можно безопасно выполнять множество раз.

- И естественно бесполезно что-либо исправлять не удалив предварительно вирус.

Посвященный AVZ , хочу поделится с Вами еще рядом знаний по возможностям этой замечательной утилиты.

Сегодня речь пойдет о средствах восстановления системы, которые зачастую могут спасти Вам компьютеру жизнь после заражения вирусами и прочими ужасами жизни, а так же решить ряд системных проблем, возникающих в следствии тех или иных ошибок.

Полезно будет всякому.

Вводная

Перед тем как приступить, традиционно, хочу предложить Вам два формата материала, а именно: видеоформат или текстовый. Видео вот:

Ну, а текстовый ниже. Смотрите сами какой вариант Вам ближе.

Общее описание функционала программы

Что это же это за средства восстановления? Это набор микропрограмм и скриптов, которые помогают вернуть в рабочее состояние те или иные функции системы. Какие например? Ну, скажем, вернуть или редактор реестра, очистить файл hosts или сбросить настройки IE. В общем даю целиком и с описанием ( дабы не изобретать велосипед):

- 1. Восстановление параметров запуска.exe, .com, .pif файлов

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению: после удаления вируса перестают запускаться программы. - 2. Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

Показания к применению: при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru - 3. Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению: подмена стартовой страницы - 4. Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению: При нажатии кнопки "Поиск" в IE идет обращение к какому-то постороннему сайту - 5. Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола. Восстановление подразумевает удаление всех активных элементов ActiveDesctop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению: Исчезли закладки настройки рабочего стола в окне "Свойства:экран", на рабочем столе отображаются посторонние надписи или рисунки - 6. Удаление всех Policies (ограничений)

текущего пользователя.

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению: Заблокированы функции проводника или иные функции системы. - 7. Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки. Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению: В ходе загрузки системы вводится постороннее сообщение. - 8. Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению: Изменены настройки проводника - 9. Удаление отладчиков системных процессов

Регистрация отладчика системного процесса позволят осуществить скрытый запуск приложение, что и используется рядом вредоносных программ

Показания к применению: AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол. - 10. Восстановление настроек загрузки в SafeMode

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме. Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме.

Показания к применению: Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме. - 11. Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

Показания к применению: Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение "Диспетчер задач заблокирован администратором". - 12. Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности - список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений. В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению: Подозрения на то, что утилита HijackThis отображает не всю информацию о системе. - 13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки "127.0.0.1 localhost".

Показания к применению: Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы - блокировка обновления антивирусных программ. Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ. - 14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок. Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Обратите внимание! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет. - 15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows. Подробно про сброс настроек можно прочитать в базе знаний Microsoft - Обратите внимание! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ!

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы "14. Автоматическое исправление настроек SPl/LSP" не дает результата". - 16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению: В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен. - 17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

Показания к применению: Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором. - 18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению: Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости! - 19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре.

Показания к применению: Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски - На заметку

:

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки - необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

На заметку :

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы - "Сброс настроек поиска Internet Explorer на стандартные", "Восстановление стартовой страницы Internet Explorer", "Сброс настроек префиксов протоколов Internet Explorer на стандартные"

На заметку :

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения - "5. Восстановление настроек рабочего стола" (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и "10. Восстановление настроек загрузки в SafeMode" (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Полезно, не правда ли?

Теперь о том как пользоваться.

Загрузка запуск, использование

Собственно все просто.

- Качаем отсюда (или откуда-нибудь еще) антивирусную утилиту AVZ .

- Распаковываем архив с ней куда-нибудь куда Вам удобно

- Следуем в папку куда мы распаковали программу и запускаем там avz.exe .

- В окне программы выбираем "Файл " - "Восстановление системы" .

- Отмечаем галочками нужные пункты и давим в кнопочку "Выполнить отмеченные операции ".

- Ждем и наслаждаемся результатом.

Вот такие вот дела.

Послесловие

Надо сказать, что работает оно на ура и избавляет от ряда лишних телодвижений. Так сказать, все под рукой, быстро, просто и эффективно.

Спасибо за внимание;)

Простая и удобная утилитка AVZ, которая может не только поможет , но и умеет восстанавливать систему. Зачем это надо?

Дело в том что после нашествия вирусов (бывает что AVZ их убивает тысячами), некоторые программы отказываются работать, настройки все куда-то подевались и Windows как-то работает не совсем корректно.

Чаще всего в таком случае пользователи просто переустанавливают систему. Но как показывает практика, это совсем необязательно, потому что с помощью той же утилитки AVZ, Вы можете восстановить практически любые поврежденные программы и данные.

Дабы дать Вам более наглядную картину, предоставляю полный список того, что умеет восстанавливать AVZ.

Материал взят с справочника по AVZ — http://www.z-oleg.com/secur/avz_doc/ (скопировать и вставить в адресную строку браузера).

В настоящее время в базе есть следующие микропрограммы:

1.Восстановление параметров запуска.exe, .com, .pif файлов

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению: после удаления вируса перестают запускаться программы.

2.Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

Показания к применению: при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru

3.Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению: подмена стартовой страницы

4.Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению: При нажатии кнопки «Поиск» в IE идет обращение к какому-то постороннему сайту

5.Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола.

Восстановление подразумевает удаление всех активных элементов ActiveDesctop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению: Исчезли закладки настройки рабочего стола в окне «Свойства:экран», на рабочем столе отображаются посторонние надписи или рисунки

6.Удаление всех Policies (ограничений) текущего пользователя

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению: Заблокированы функции проводника или иные функции системы.

7.Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки.

Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению: В ходе загрузки системы вводится постороннее сообщение.

8.Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению: Изменены настройки проводника

9.Удаление отладчиков системных процессов

Регистрация отладчика системного процесса позволят осуществить скрытый запуск приложение, что и используется рядом вредоносных программ

Показания к применению: AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол.

10.Восстановление настроек загрузки в SafeMode

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме.

Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме. Показания к применению: Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме .

11.Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

Показания к применению: Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение «Диспетчер задач заблокирован администратором».

12.Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности — список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений.

В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению: Подозрения на то, что утилита HijackThis отображает не всю информацию о системе.

13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки «127.0.0.1 localhost».

Показания к применению: Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы — блокировка обновления антивирусных программ.

Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок.

Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Обратите внимание! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет.

15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows.

Обратите внимание! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ!

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы «14. Автоматическое исправление настроек SPl/LSP» не дает результата.

16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению: В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

Показания к применению: Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором.

18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению: Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости!

19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре. Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски

Для выполнения восстановления необходимо отметить один или несколько пунктов и нажать кнопку «Выполнить отмеченные операции». Нажатие кнопки «ОК» закрывает окно.

На заметку:

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки — необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

На заметку:

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы — «Сброс настроек поиска Internet Explorer на стандартные», «Восстановление стартовой страницы Internet Explorer», «Сброс настроек префиксов протоколов Internet Explorer на стандартные»

На заметку:

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения — «5.

Восстановление настроек рабочего стола» (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и «10.

Восстановление настроек загрузки в SafeMode» (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Чтобы запустить восстановление, сначала скачиваем распаковываем и запускаем утилиту

. Затем нажимаем файл - восстановление системы. Кстати можно еще выполнить

Отмечаем галочки которые вам нужны и нажимаем запустить операции. Все, ожидаем выполнения:-)

В следующих статьях мы рассмотрим подробней проблемы, решить которые нам помогут микропрограммы avz восстановление системы. Так что и удачи вам.

16.08.2019

Посвященный AVZ , хочу поделится с Вами еще рядом знаний по возможностям этой замечательной утилиты.

Сегодня речь пойдет о средствах восстановления системы, которые зачастую могут спасти Вам компьютеру жизнь после заражения вирусами и прочими ужасами жизни, а так же решить ряд системных проблем, возникающих в следствии тех или иных ошибок.

Полезно будет всякому.

Вводная

Перед тем как приступить, традиционно, хочу предложить Вам два формата материала, а именно: видеоформат или текстовый. Видео вот:

Ну, а текстовый ниже. Смотрите сами какой вариант Вам ближе.

Общее описание функционала программы

Что это же это за средства восстановления? Это набор микропрограмм и скриптов, которые помогают вернуть в рабочее состояние те или иные функции системы. Какие например? Ну, скажем, вернуть или редактор реестра, очистить файл hosts или сбросить настройки IE. В общем даю целиком и с описанием (дабы не изобретать велосипед):

- 1. Восстановление параметров запуска.exe, .com, .pif файлов

Показания к применению: после удаления вируса перестают запускаться программы. - 2. Сброс настроек префиксов протоколов Internet Explorer на стандартные

Показания к применению: при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru - 3. Восстановление стартовой страницы Internet Explorer

Показания к применению: подмена стартовой страницы - 4. Сброс настроек поиска Internet Explorer на стандартные

Показания к применению: При нажатии кнопки "Поиск" в IE идет обращение к какому-то постороннему сайту - 5. Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола. Восстановление подразумевает удаление всех активных элементов ActiveDesctop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению: Исчезли закладки настройки рабочего стола в окне "Свойства:экран", на рабочем столе отображаются посторонние надписи или рисунки - 6. Удаление всех Policies (ограничений)

текущего пользователя.

Показания к применению: Заблокированы функции проводника или иные функции системы. - 7. Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки. Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению: В ходе загрузки системы вводится постороннее сообщение. - 8. Восстановление настроек проводника

Показания к применению: Изменены настройки проводника - 9. Удаление отладчиков системных процессов

Показания к применению: AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол. - 10. Восстановление настроек загрузки в SafeMode

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме. Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме.

Показания к применению: Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме. - 11. Разблокировка диспетчера задач

Показания к применению: Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение "Диспетчер задач заблокирован администратором". - 12. Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности - список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений. В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению: Подозрения на то, что утилита HijackThis отображает не всю информацию о системе. - 13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки "127.0.0.1 localhost".

Показания к применению: Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы - блокировка обновления антивирусных программ. Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок. Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Обратите внимание! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет.

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows. Подробно про сброс настроек можно прочитать в базе знаний Microsoft - Обратите внимание! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ!

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы "14. Автоматическое исправление настроек SPl/LSP" не дает результата".

Показания к применению: В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

Показания к применению: Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором.

Показания к применению: Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости!

Выполняет очистку базы MountPoints и MountPoints2 в реестре.

Показания к применению: Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски- На заметку

:

На заметку :

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы - "Сброс настроек поиска Internet Explorer на стандартные", "Восстановление стартовой страницы Internet Explorer", "Сброс настроек префиксов протоколов Internet Explorer на стандартные"

На заметку :

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения - "5. Восстановление настроек рабочего стола" (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и "10. Восстановление настроек загрузки в SafeMode" (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Полезно, не правда ли?

Теперь о том как пользоваться.

Загрузка запуск, использование

Собственно все просто.

- Качаем отсюда (или откуда-нибудь еще) антивирусную утилиту AVZ .

- Распаковываем архив с ней куда-нибудь куда Вам удобно

- Следуем в папку куда мы распаковали программу и запускаем там avz.exe .

- В окне программы выбираем "Файл " - "Восстановление системы" .

- Отмечаем галочками нужные пункты и давим в кнопочку "Выполнить отмеченные операции ".

- Ждем и наслаждаемся результатом.

Вот такие вот дела.

Послесловие

Надо сказать, что работает оно на ура и избавляет от ряда лишних телодвижений. Так сказать, все под рукой, быстро, просто и эффективно.

Спасибо за внимание;)

Благодарю за помощь в подготовке материала мастеров компьютерного сервисного центра Запускай.РФ. У этих ребят вы можете заказать ремонт ноутбуков и нетбуков в Москве.

Вредоносные программы, внедряются в операционную систему персонального компьютера, наносят значительный вред всему объему данных. На данный момент времени программы-вредители создаются с разными целями, поэтому их действия направлены на корректировку различных структур операционной системы персонального компьютера.

Распространенным и последствиями, очевидными пользователю, являются неполадки в работе с сетью Интернет, нарушения в работе устройств, присоединенных к ПК.

Даже если вредитель был обнаружен и уничтожен – это не исключает потери информации и других проблем, которые возникают в последующей работе. Перечислять варианты можно бесконечно, чаще всего пользователь обнаруживает полную или частичную блокировку доступа во Всемирную сеть, отказ в работе внешних устройств (мышка, флеш-карта), пустой рабочий стол и прочее.

Перечисленные последствия наблюдаются из-за изменений, которые внесла программа - вредитель в системные файлы персонального компьютера. Такие изменения не ликвидируются с устранением вируса, их нужно корректировать самостоятельно, или прибегнуть к помощи специалистов. По сути, работа такого рода не требует специальной подготовки, и выполнить ее может любой продвинутый пользователь, изучив соответствующие инструкции.

В практике работы по организации восстановления операционной системы различают несколько подходов, зависящих от причин, которые привели к сбою. Рассмотрим каждый из вариантов подробно. Простой способ доступный каждому пользователю – это откат ОС на точку восстановления, когда работа персонального компьютера соответствовала требованиям пользователя. Но очень часто это решение является неудовлетворител ьным, или же его невозможно осуществить по объективным причинам.

Как восстановить ОС, если вход в систему ПК невозможен?

Запуск восстановления системы происходит следующим образом. Меню Пуск \ Панель управления \ Восстановление системы. По данному адресу выбираем нужную нам точку восстановления и запускам процесс. Через некоторое время работа будет завершена и компьютер готов к нормальному функционированию. Прием вполне применим для устранения некоторых видов вирусов, поскольку изменения происходят и на уровне реестра. Такой вариант восстановления операционной системы считается самым простым и входит в набор стандартных инструментов Windows . Пошаговая инструкция и справка с подробными комментариями процесса поможет освоить прием восстановления работоспособност и компьютера даже если пользователь не совсем уверенно чувствует себя в качестве администратора ПК.

Другим распространенным вариантом восстановления ОС – запуск процедуры с внешнего носителя. Данный вариант осложняется некоторыми моментами, так, например, необходимо иметь образ системы на флеш-карте или диске и позаботиться о наличии такой копии заранее. Кроме того часто необходимо иметь определенные навыки в работе с системой BIOS . Образ операционной системы на внешнем носителе - оптимальный вариант в случае, если восстановление невозможно, так как вирус заблокировал вход в систему компьютера. Есть другие варианты.

Воспользоваться стандартными инструментами Windows для восстановления ОС невозможно, если например вход невозможен, либо существуют иные причины препятствующие выполнению операции в стандартном режиме. Ситуация разрешима при помощи инструмента ERD Commander (ERDC).

Каким образом программа функционирует, разберем ситуацию последовательно. Первый шаг - загрузка программы. Второй шаг - это запуск инструмента Syst em Restore Wizard, именно с его помощью производится откат ОС в заданную позицию восстановления.

Как правило, каждый инструмент имеет в запасе несколько контрольных точек, и в восьмидесяти процентах случаев работоспособност ь персонального компьютера будет полностью реанимирована.

Применение инструментов утилиты AVZ

Рассматриваемый далее инструмент в работе не требует каких-то особых умений и навыков пользователя. Программный продукт разработан Олегом Зайцевым и предназначен для поиска и уничтожения всех видов вирусов и вредоносных программ. Но кроме основной функции, утилита восстанавливает большинство системных настроек, которые подверглись атаке или изменению со стороной вирусов-вредител ей.

Какие проблемы может решить представляемая программа? Главное – восстановление системных файлов и настроек, подвергшихся атаке вирусов. Утилита справляется с поврежденными драйверами программ, которые отказываются запускаться после восстановления. Когда возникают проблемы работы в браузерах или же в случае блокировки доступа в сеть Интернет и многие другие неприятности.

Активируем операцию восстановления по адресу Файл \ Восстановление системы и выбираем операцию, которая необходима. На рисунке представлен интерфейс микропрограмм, которыми оперирует утилита, дадим характеристику каждой из них.

Как можно увидеть, набор операций представлен 21 пунктом, и наименование каждого из них объясняет его назначение. Отметим, что возможности программы достаточно многообразны и ее можно считать универсальным инструментов в реанимации не только самой системы, но и ликвидации последствий работы вирусов с системными данными.

Первый параметр используют, если последствиями атаки вирусов и процедуры восстановления ОС отказываются работать необходимые пользователю программы. Как правило, такое случается, если вредитель проник в файлы и драйвера программ и внес любые изменения в записанную там информацию.

Второй параметр необходим, когда вирусы осуществили подмену доменов при вводе их в поисковую систему браузера. Такая подмена - первый уровень корректировки взаимодействия системных файлов операционной системы и сети Интернет. Такая функция программы, как правило, без следа устраняет внесенные изменения, не пытаясь их обнаружить, а просто подвергая полному форматированию всего объема данных префиксов и протоколов, заменяя их на стандартные настройки.

Третий параметр возобновляет настройку стартовой страницы Интернет-браузера. Как и в предыдущем случае, по умолчанию программа корректирует проблемы браузера Internet Explorer .

Четвертый параметр корректирует работу поисковой системы и устанавливает стандартный режим работы. Опять же процедура касается браузера установленного Windows по умолчанию.

При проблеме связанной с функционированием рабочего стола (появление на нем баннеров, рисунков, посторонних записей) активируют пятый пункт программы. Такие последствия действия вредоносных программ были очень популярными еще пару лет назад и доставляли немало проблем пользователям, но и сейчас не исключено проникновение в операционную систему ПК таких пакостников.

Шестой пункт необходим в случае, если программа-вредит ель ограничила действия пользователя при выполнении ряда команд. Эти ограничения могут носить различный характер, а поскольку настройки доступа хранятся в реестре, то вредоносные программы чаще всего используют эту информацию для корректировки работы пользователя со своим ПК.

Если при загрузке ОС появляется стороннее сообщение, это означает, что программа-вредит ель смогла внедриться в параметры запуска Windows NT. Восстановление ОС, уничтожившее вирус, не убирает это сообщение. Для того что бы убрать его необходимо активировать седьмой параметр меню утилиты AVZ .

Восьмой параметр меню, в соответствии с названием, восстанавливает настройки проводника.

Иногда проблема проявляется в виде перебоев в работе системных компонентов, так например, во время запуска ОС персонального компьютера исчезает рабочий стол. Утилита AVZ проводит диагностику этих структур и вносит необходимые корректировки при помощи пункта девять меню инструментов.

Неполадки загрузки ОС в безопасном режиме устраняются пунктом десять. Обнаружить необходимость в активации данного пункта мультипрограммы рассматриваемой здесь утилиты просто. Они проявляются при любых попытках провести работу в режиме безопасности.

Если происходит блокировка диспетчера задач, то необходимо активировать пункт меню одиннадцать. Вирусы от имени администратора вносят изменения в активацию данного раздела операционной системы, и вместо рабочего окна появляется сообщение о том, что работа с диспетчером задач заблокирована.

Утилита HijackThis в качестве одной из основных своих функций использует хранение в реестре списка исключений. Для вируса достаточно проникнуть в базу утилиты и зарегистрировать файлы в списке реестра. После этого он может самостоятельно восстанавливатьс я неограниченное количество раз. Чистка реестра утилиты происходит за счет активации двенадцатого пункта меню настроек AVZ .

Следующий, тринадцатый пункт, позволяет очистить файла Hosts, это файл измененный вирусом может вызывать сложности при работе с сетью, блокировать некоторые ресурсы, мешать обновлению баз данных антивирусных программ. Работа с данным файлом более подробно будет разобрана ниже. К сожалению, редактировать этот файл стремятся практически все вирусные программы, что связано, во-первых, с простотой внесения таких изменений, а последствия могут быть более чем значительными и уже после удаления вирусов информация, занесенная в файл, может быть прямыми воротами для проникновения в ОС новых вредителей и шпионов.

Если блокирован доступ в сеть Интернет, то это, как правило, означает наличие ошибок в настройках SPI . Их исправление произойдет, если активировать пункт меню четырнадцать. Важно, что этим пунктом настроек нельзя пользоваться из терминальной сессии.

Аналогичные функции заложены в пятнадцатом пункте меню, но его активация возможна только с работой в таких ОС как XP, Windows 2003, Vista. Использовать данную мультипрограмму можно, если попытки исправить ситуацию с входом в сеть при помощи предыдущей настройки не принесли желаемого результата.

Возможности шестнадцатого пункта меню направлены на восстановление системных ключей реестра, которые отвечают за запуск Интернет-браузера.

Следующий шаг в работе по восстановлению параметров ОС после атаки вирусов – это разблокировка редактора реестра. Как правило внешнее проявление – невозможно загрузить программу работы с Сетью.

Следующие четыре пункта рекомендуется применять только если повреждения операционной системы настолько катастрофичны, что по большому счету нет никакой разницы в том, будут ли они устранены при помощи таких методов или в результате потребуется переустанавливат ь систему целиком.

Так, восемнадцатый пункт воссоздает первоначальные настройки SPI . Девятнадцатый пункт очищает реестр Mount Points /2.

Двадцатый пункт удаляет все статические маршруты. Наконец, последний, двадцать первый пункт стирает все подключения DNS .

Как можно видеть, представляемые возможности утилиты охватывают практически все сферы, в которые может проникнуть программа-вредит ель и оставить свой активный след, обнаружить который не так просто.

Поскольку антивирусные приложения не гарантируют стопроцентной защиты операционной системы вашего ПК, рекомендуем иметь такую программу в арсенале инструментов борьбы с компьютерными вирусами всех видов и форм.

В результате лечения ОС персонального компьютера не работают подключенные к нему устройства.

Один из популярных способов маскировки шпионских программ – это установление своего вирусного драйвера в дополнение к реальному программному обеспечению. В данной ситуации реальным драйвером чаще всего является файл мышки или клавиатуры. Соответственно, после того как вирус уничтожен, его след остается в реестре, по этой причине устройство к которому вредитель смог присоединиться перестает работать.

Похожая ситуация наблюдается и при некорректной работе в процессе удалении антивируса Касперского. Это так же связано со спецификой установки программы, когда ее инсталляция на ПК использует вспомогательный драйвер klmouflt. В ситуации с Касперским, этот драйвер надо найти и полностью удалить из системы персонального компьютера в соответствии со всеми правилами.

Если клавиатура и мышь отказываются функционировать в нужном режиме, в первую очередь требуется восстановить ключи реестра.

Клавиатура:

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\{4D36E 96B-E325-11CE-BF C1-08002BE10318}

UpperFilters=kbd classМышь:

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\Cont rol\Class\{4D36E 96F-E325-11CE-BF C1-08002BE10318}

UpperFilters=mou class

Проблема недоступных сайтов

Последствиями атаки вредоносных программ может стать недоступность некоторых ресурсов в сети Интернет. И эти последствия результат изменений, которые успели внести в систему вирусы. Проблема обнаруживается сразу или спустя некоторое время, однако если в результате действий программ вредителей она проявилась спустя некоторое время, устранить ее не составит труда.

Существует два варианта блокировки и самый распространенный - это корректировка файла hosts . Второй вариант создание ложных статических маршрутов. Даже если вирус уничтожен, внесенные им изменения в эти инструменты не устранятся.

Рассматриваемый документ расположен в системной папке на диске С. Его адрес и место расположение можно найти здесь: С:\Windows \System 32\drivers \etc \hosts . Для быстрого поиска как правило используют строку команд из меню «Пуск».

Если при помощи указанного порядка действий файл найти невозможно, это может означать что:

Вирусная программа изменила его место нахождения в реестре;

Документ файла имеет параметр «скрыт».

В последнем случае изменяем характеристики поиска. По адресу: Параметры папок / Вид находим строку «Показывать скрытые файлы» и устанавливаем напротив метку, расширяя диапазон поиска.

Файл hosts содержит информацию преобразования буквенного наименования домена сайта в его IP адрес, поэтому программы-вредит ели прописывают в нем корректировки, способные перенаправлять пользователя на другие ресурсы. Если это произошло, то при вводе адреса нужного сайта, открывается совершенно иной. Для того чтобы эти изменения вернуть в исходное состояние и исправить, нужно найти данный файл и проанализировать его содержимое. Даже неопытному пользователю будет видно, что именно подправило вирус, но если это вызывает определенные сложности, можно восстановить стандартные настройки, тем самым устранив все изменения внесенный в файл.

Что касается исправления маршрутов, здесь принцип действий тот же. Однако, в процессе взаимодействия операционной системы ПК и сети Интернет приоритет всегда остается за файлом hosts , поэтому его восстановление достаточно для того чтобы работа осуществлялась в стандартном режиме.

Сложность возникает если нужный файл невозможно найти, так как вирус меняет место его нахождения в системных папках. Тогда надо исправлять ключ реестра.

HKEY_LOCAL_MACHI NE\SYSTEM\Curren tControlSet\serv ices\Tcpip\Param eters\DataBasePa th

Вирусы, входящие в группу Win32/Vundo в хитроумности, касающейся преобразований файлов hosts, превосходят большинство своих зловредных собратьев. Он изменяют само название файла, стирая латинскую букву о и заменяя знак на кириллическую букву. Такой файл уже не занимается преобразованием доменных наименованием сайтов в IP адреса, и даже если пользователь будет восстанавливать этот файл результат работы останется прежним. Как найти подлинный файл? Если возникают сомнения в том, что нужный нам объект реален, выполняем следующую процедуру. Первый шаг – активация режима отображения скрытых файлов. Исследуем каталог, выглядит он, так как представлено на рисунке.

Здесь представлены два одинаковых файла, но так как ОС не позволяет использовать идентичные наименования, очевидно, что мы имеем дело с ложным документом. Определить какой из них правильный, а какой нет, просто. Вирус создает объемный файл и многочисленными корректировкам, поэтому результат его вредительства на рисунке представлен скрытым файлом объемом 173 КБ.

Если открыть файл-документ, информация в нем будет содержать такие строки:

31.214.145.172 vk.com - строка которая может заменить IP адрес сайта

127.0.0.1 avast.com - строка файла прописанная вирусом с целью запрета доступа к сайту антивирусной программы

Выше мы уже отмечали, что заблокировать отдельные ресурсы можно и при помощи создания неверных маршрутов в таблице маршрутизации. Каким образом можно разрешить ситуацию, рассмотрим последовательнос ть действий.

Если файл hosts не имеет вредоносных корректировок, а работа с ресурсом невозможна, проблема кроется в таблице маршрутов. Несколько слов о сути взаимодействия данных инструментов. Если в файле hosts прописан верный адаптивный адрес домена, то происходит перенаправление по данному адресу на существующий ресурс. Как правило, IP адрес не принадлежит диапазону адресов локальной подсети, потому переадресация происходит посредством шлюза маршрутизатора, который определяется настройками Интернет - соединения.

Если скорректировать записи маршрута для конкретного адреса IP , то автоматическое подключение будет происходить на основании этой записи. При условии, что такого маршрута нет, или же шлюз не работает, соединение не произойдет, и ресурс останется недоступным. Таким образом, вирус может удалить запись в таблице маршрутов и заблокировать абсолютно любой сайт.

Маршруты, создаваемые для конкретных сайтов, остаются в базе данных реестра HKLM . Обновление маршрута происходить при активации программной команды route add или ручной корректировки данных. Когда статически маршруты отсутствуют, то раздел таблицы пуст. Просмотреть список данных маршрутизации можно, применив команду route print. Выгладит это следующим образом:

Активные маршруты:

Представленная выше таблица стандартна для ПК с единственной сетевой картой, и параметрами настройки сетевого подключения:

IP-адрес 192.168.0.0

маска 255.255.255.0

шлюз по умолчанию 192.168.0.1

Запись, представленная выше, включает IP адрес сети с кодировкой 192.168.0.0 и маску подсети с кодировкой 255.255.255.0. Если расшифровать эти данные, то информация такова. Маска включает весь объем узлов с равнозначной старшей частью адреса. Согласно метрической системе первые три байта маски подсети равны 1 во всех операционных системах ПК (исключение составляют десятеричная, где значение равно 255 и шестнадцатерична я, где значение равно 0*FF). Младшая часть адреса принимаемых узлов составляет значение в диапазоне 1-254.

В соответствии с информацией представленной выше, младший адрес имеет кодировку - 192.168.0.0, этот код является адресом сети. Старший адрес с кодировкой 192.168.0.255 характеризуется как широковещательны й адрес. И если первый код исключает его использование для обмена данными, то второй код как раз и предназначен для выполнения этих функций. Свои узлы обмениваются пакетами данных при помощи маршрутов.

Представим следующую конфигурацию:

IP адрес - 192.168.0.0

Маска сети - 255.255.255.0

Шлюз - 192.168.0.3

Интерфейс - 192.168.0.3

Метрика - 1

Информация логически расшифровывается так: в диапазоне адресов от 192.168.0.0 - 192.168.0.255 для обмена информацией в качестве шлюза и интерфейса применяем код сетевой карты (192.168.0.3). Все это означает, что информация переходит самому адресату непосредственно.

Когда условие конечного адреса не соответствует заданному диапазону 192.168.0.0-192. 168.0.255, передать информацию напрямую не получится. Протокол сервера отправляет данные маршрутизатору, который передает ее в другую сеть. Если статические маршруты не прописаны, адрес маршрутизатора по умолчанию остается таким же, как адрес шлюза. Информация отправляется на этот адрес, затем в сеть, и по маршрутам, прописанным в таблице, до тех пор пока адресат не получит пакет. В общих чертах процесс передачи данных выглядит именно так. Представим иллюстрацию записей стандартной таблицы маршрутизатора. В примере имеется лишь несколько записей, однако их количество может достигать десятков и сотен строк.

Отталкиваясь от данных примера, опишем процесс переадресации к адресам Интернет-ресурсо в. Во время контакта с адресами Интернет-ресурсо в, расположенных в указанном диапазоне от 74.55.40.0 до 74.55.40.255 код маршрутизатора равен номеру сети 192.168.0.0, а соответственно не может применяться в процессе обмена информационными данными. IP

-протокол диагностирует адрес (74.55.40.226), который не включен в пакет адресов индивидуальной локальной сети и обращается к прописанным статическим маршрутам.

Отталкиваясь от данных примера, опишем процесс переадресации к адресам Интернет-ресурсо в. Во время контакта с адресами Интернет-ресурсо в, расположенных в указанном диапазоне от 74.55.40.0 до 74.55.40.255 код маршрутизатора равен номеру сети 192.168.0.0, а соответственно не может применяться в процессе обмена информационными данными. IP

-протокол диагностирует адрес (74.55.40.226), который не включен в пакет адресов индивидуальной локальной сети и обращается к прописанным статическим маршрутам.

Ситуация когда этот маршрут не прописан, пакет информации отправляется по идентификационно му адресу шлюза, установленному в примере по умолчанию.

Так как маршрут, представленный в примере, характеризуется высоким приоритетом, поэтому ему необходим определенный шлюз, а не стандарт, подходящий для всех. Так как шлюза удовлетворяющего запросу в таблице нет, сервер с сетевым адресом 74.55.40.226 останется вне зоны доступа. А при прописанных в примере условиях с кодом маски подсети будут заблокированы все адреса диапазона 74.55.40.0 - 74.55.40.255. Именно этот диапазон включает сетевой путь к сайту антивирусного программного обеспечения установленного на персональный компьютер, который не получит необходимых обновлений вирусных баз и не будет должным образом функционировать.

Чем больше таких данных в таблице маршрутов, тем большее количество ресурсов блокируется. В практике специалистов, вирусные программы создавали до четырехсот строк такого вида, тем самым блокируя работу порядка тысячи ресурсов сети. Причем хозяевам вирусов не особо интересно, что стремясь забанить какой-то отдельный ресурс, они исключают из возможного доступа десятки других сайтов. В этом кроется основная ошибка нечистоплотных программистов, поскольку количество недоступных ресурсов обнаруживает саму вероятность блокировки передачи данных. Так, например, если в круг исключения вошли самые популярный социальные сети, и пользователь не может войти на сайт ВКонтакте или Одноклассники, то возникает подозрение относительно правильной работы ПК с сетью.

Исправить ситуацию не сложно, для этой цели используется команда route и ключ delete. Находим в таблице ложные записи и деинсталруем. Небольшое замечание, вся операции осуществимы, только если пользователь обладает правами администратора, но и изменения в маршрут вирус может внести, только если внедрился в сеть через учетную запись админа персонального компьютера. Приведем примеры таких заданий.

route delete 74.55.40.0 - запись, удаляющая первый вариант строки маршрута;

route delete 74.55.74.0 - запись, удаляющая второй вариант строки маршрута.

Количество таких строк должно составлять общее количество ложных маршрутов.

Если подойти к процедуре проще, то необходимо применить операцию перенаправления вывода. Делается это при помощи ввода задачи route print > C:\routes.txt. Активация команды создает ситуацию, когда на системном диске создается файловый документ с названием routes.txt, в нем содержится таблица с данными маршрутов.

Список таблицы содержит символы-коды DOS . Эти символы нечитаемые, и они не имеют значения для осуществления работы. Добавляя в начале каждого маршрута задание route delete, удаляем каждую ложную запись. Выглядит эти примерно так:

route delete 84.50.0.0

route delete 84.52.233.0

route delete 84.53.70.0

route delete 84.53.201.0

route delete 84.54.46.0

Далее надо изменить расширение файла, варианты замены такого расширения – это cmd или bat. Новый файл запускается при помощи двойного клика правой кнопки мыши. Упростить задачу можно при помощи популярного файлового менеджераFAR , который работает следующим образом. Редактор, вызов которого осуществляется функциональной клавишей F 4, выделяет специальной маркировкой правую часть записи маршрута. С помощью комбинации клавиш CTRL +F 7 выполняется автоматическая перестановка всех пробелов на символ с пустым значением, а пробел в свою очередь устанавливается в начальную позицию строки. Новое сочетание указанных клавиш, устанавливает задачу route delete на нужное нам место.

Когда ложных маршрутов в таблице данных прописано очень много и корректировать их вручную представляется долгим и утомительным процессом, рекомендуется применять задачу route вместе с ключом F .

Этот ключ удаляет все неузловые маршруты, а так же полностью деинсталлирует маршруты с конечной точкой и широковещательны м адресом. Первые и последние имеют цифровой код 255.255.255.255; вторые 127.0.0.0. Иными словами, вся ложная информация прописанная в таблицу вирусом будет деинсталлирована. Но одновременно уничтожатся записи статических маршрутов, выписанных пользователем самостоятельно данные основного шлюза, поэтому их нужно будет восстановить, поскольку сеть останется недоступной. Либо отслеживать процесс чистки таблицы данных и останавливать его при намерении удалить нужную нам запись.

Антивирусная программа AVZ так же можно использовать для корректировки настроек маршрутизатора. Конкретная мультипрограмма, занимающаяся данным процессом – это двадцатый пункт настройки TCP .

Последний вариант блокировки доступа пользователя к IP адресам сайтов, которые используются вирусными программами – использование подмены адреса сервера DNS . В таком варианте подключение к сети происходит через вредоносный сервер. Но такие ситуации достаточно редки.

После поведения всех работ, необходимо делать перезагрузку персонального компьютера.

Еще раз благодарю за помощь в подготовке материала мастеров компьютерного сервисного центра Запускай.РФ - http://запускай.рф/информация/территория/коломенская/ , у которых можно заказать ремонт ноутбуков и нетбуков в Москве.

Восстановление зашифрованных файлов - это проблема с которой столкнулись большое количество пользователей персональных компьютеров, ставших жертвой разнообразных вирусов-шифровальщиков. Количество вредоносных программ в этой группе очень много и оно увеличивается с каждым днём. Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt и т.д.

Конечно, восстановить зашифрованные файлы можно просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Способы восстановления зашифрованных файлов бесплатно

Существует несколько способов восстановить зашифрованные файлы используя абсолютно бесплатные и проверенные программы, такие как ShadowExplorer и PhotoRec. Перед и во время восстановления старайтесь как можно меньше использовать зараженный компьютер, таким образом вы увеличиваете свои шансы на удачное восстановление файлов.

Инструкцию, описанную ниже, нужно выполнять шаг за шагом, если у вас что-либо не получается, то ОСТАНОВИТЕСЬ, запросите помощь написав комментарий к этой статье или создав новую тему на нашем.

1. Удалить вирус-шифровальщик

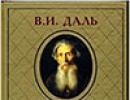

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

1.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

Кликните по кнопке Сканировать для запуска проверки вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

1.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

Скачайте программу. После окончания загрузки запустите скачанный файл.

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку . Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

2. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer - это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

3. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

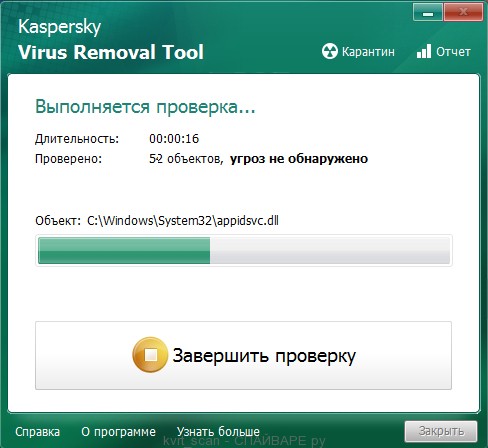

Скачайте программу. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

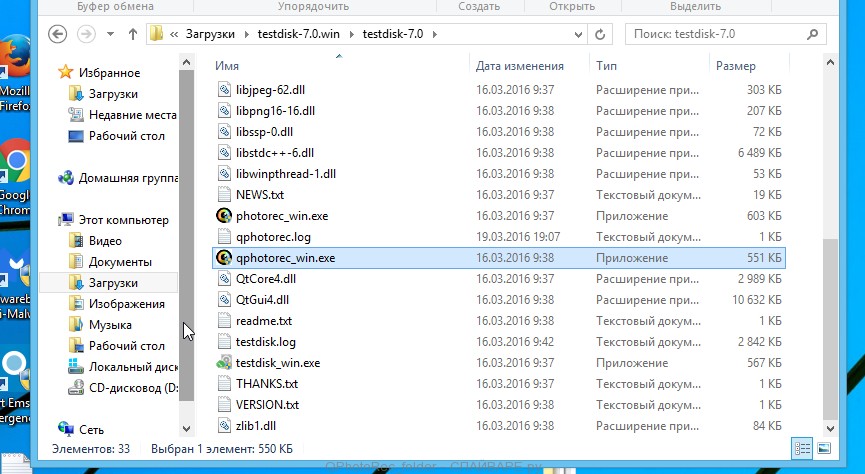

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

A virus is a type of malicious software that penetrates system memory areas, code of other programs, and boot sectors. It is capable of deleting important data from a hard drive, USB drive or memory card.

Most users do not know how to recover files after a virus attack. In this article, we want to tell you how to do it in a quick and easy way. We hope that this information will be useful to you. There are two main methods you can use to easily remove the virus and recover deleted data after a virus attack.

Delete the virus using the command prompt

1) Click the “Start” button. Enter CMD in the search bar. You will see the “Command Prompt” at the top of the pop-up window. Press Enter.

2) Run the Command prompt and type in: “attrib –h –r –s /s /d driver_name\*.*”

After this step, Windows will start recovering the virus-infected hard drive, memory card or USB. It will take some time for the process to be completed.

To start Windows recovery, click the “Start” button. Type Restore in the search bar. In the next window click “Start System Restore” → “Next” and select the desired restore point.

Another variant of the path is “Control Panel” → “System” → “System Protection”. A recovery preparation window will appear. Then the computer will reboot and a message will appear saying “System Restore completed successfully.” If it did not solve your problem, then try rolling back to another restore point. That’s all to be said about the second method.

Magic Partition Recovery: Restoring Missing Files and Folders after a Virus Attack

For reliable recovery of files deleted by viruses , use Magic Partition Recovery. The program is based on direct low-level access to the disk. Therefore, it will bypass the virus blocking and read all your files.

Download and install the program, then analyze the disk, flash drive or memory card. After the analysis, the program displays the list of folders on the selected disk. Having selected the necessary folder on the left, you can view it in the right section.

Thus, the program provides the ability to view the contents of the disk in the same way as with the standard Windows Explorer. In addition to existing files, deleted files and folders will be displayed. They will be marked with a special red cross, making it much easier to recover deleted files.

If you have lost your files after virus attack, Magic Partition Recovery will help you restore everything without much effort.

Простая и удобная утилитка AVZ, которая может не только поможет , но и умеет восстанавливать систему. Зачем это надо?

Дело в том что после нашествия вирусов (бывает что AVZ их убивает тысячами), некоторые программы отказываются работать, настройки все куда-то подевались и Windows как-то работает не совсем корректно.

Чаще всего в таком случае пользователи просто переустанавливают систему. Но как показывает практика, это совсем необязательно, потому что с помощью той же утилитки AVZ, Вы можете восстановить практически любые поврежденные программы и данные.

Дабы дать Вам более наглядную картину, предоставляю полный список того, что умеет восстанавливать AVZ.

Материал взят с справочника по AVZ - http://www.z-oleg.com/secur/avz_doc/ (скопировать и вставить в адресную строку браузера).

В настоящее время в базе есть следующие микропрограммы:

1.Восстановление параметров запуска.exe, .com, .pif файлов

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению: после удаления вируса перестают запускаться программы.

2.Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

Показания к применению: при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru

3.Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению: подмена стартовой страницы

4.Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению: При нажатии кнопки «Поиск» в IE идет обращение к какому-то постороннему сайту

5.Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола.

Восстановление подразумевает удаление всех активных элементов ActiveDesctop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению: Исчезли закладки настройки рабочего стола в окне «Свойства:экран», на рабочем столе отображаются посторонние надписи или рисунки

6.Удаление всех Policies (ограничений) текущего пользователя

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению: Заблокированы функции проводника или иные функции системы.

7.Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки.

Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению: В ходе загрузки системы вводится постороннее сообщение.

8.Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению: Изменены настройки проводника

9.Удаление отладчиков системных процессов

Регистрация отладчика системного процесса позволят осуществить скрытый запуск приложение, что и используется рядом вредоносных программ

Показания к применению: AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол.

10.Восстановление настроек загрузки в SafeMode

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме.

Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме. Показания к применению: Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме .

11.Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

Показания к применению: Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение «Диспетчер задач заблокирован администратором».

12.Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности - список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений.

В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению: Подозрения на то, что утилита HijackThis отображает не всю информацию о системе.

13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки «127.0.0.1 localhost».

Показания к применению: Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы - блокировка обновления антивирусных программ.

Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок.

Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Обратите внимание! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет.

15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows.

Обратите внимание! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ!

Показания к применению: После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы «14. Автоматическое исправление настроек SPl/LSP» не дает результата.

16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению: В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

Показания к применению: Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором.

18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению: Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости!

19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре. Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски

Для выполнения восстановления необходимо отметить один или несколько пунктов и нажать кнопку «Выполнить отмеченные операции». Нажатие кнопки «ОК» закрывает окно.

На заметку:

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки - необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

На заметку:

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы - «Сброс настроек поиска Internet Explorer на стандартные», «Восстановление стартовой страницы Internet Explorer», «Сброс настроек префиксов протоколов Internet Explorer на стандартные»

На заметку:

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения - «5.

Восстановление настроек рабочего стола» (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и «10.

Восстановление настроек загрузки в SafeMode» (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Чтобы запустить восстановление, сначала скачиваем распаковываем и запускаем утилиту

. Затем нажимаем файл - восстановление системы. Кстати можно еще выполнить

Отмечаем галочки которые вам нужны и нажимаем запустить операции. Все, ожидаем выполнения:-)

В следующих статьях мы рассмотрим подробней проблемы, решить которые нам помогут микропрограммы avz восстановление системы. Так что и удачи вам.

Запуск утилиты AVZ может потребоваться при обращении в техническую поддержку «Лаборатории Касперского».

С помощью утилиты AVZ вы сможете:

- получить отчет о результатах исследования системы;

- выполнить скрипт, предоставленный специалистом технической поддержки «Лаборатории Касперского»

для создания Карантина и удаления подозрительных файлов.

Утилита AVZ не отсылает статистику, не обрабатывает информацию и не передает ее в «Лабораторию Касперского». Отчет сохраняется на компьютере в виде файлов форматов HTML и XML, которые доступны для просмотра без применения специальных программ.

Утилита AVZ может автоматически создавать Карантин и помещать в него копии подозрительных файлов и их метаданные.

Помещенные в Карантин объекты не обрабатываются, не передаются в «Лабораторию Касперского» и хранятся на компьютере. Мы не рекомендуем восстанавливать файлы из Карантина, они могут причинить вред компьютеру.

Какие данные содержатся в отчете утилиты AVZ

Отчет утилиты AVZ содержит:

- Сведения о версии и дате выхода утилиты AVZ.

- Сведения об антивирусных базах утилиты AVZ и ее основных настройках.

- Сведения о версии операционной системы, дате ее установки и правах пользователя, с которыми запущена утилита.

- Результаты поиска руткитов и программ-перехватчиков основных функций операционной системы.

- Результаты поиска подозрительных процессов и сведения об этих процессах.

- Результаты поиска распространенных вредоносных программ по их характерным свойствам.

- Сведения об ошибках, найденных при проверке.

- Результаты поиска программ-перехватчиков событий клавиатуры, мыши или окон.

- Результаты поиска открытых TCP- и UDP-портов, которые используются вредоносными программами.

- Сведения о подозрительных ключах системного реестра, именах файлов на диске и настройках системы.

- Результаты поиска потенциальных уязвимостей и проблем безопасности операционной системы.

- Сведения о поврежденных настройках операционной системы.

Как выполнить скрипт с помощью утилиты AVZ

Используйте утилиту AVZ только под руководством специалиста технической поддержки «Лаборатории Каперского» в рамках своего обращения. Самостоятельные действия могут привести к повреждению операционной системы и потере данных.

- Скачайте исполняемый файл утилиты AVZ.

- Запустите avz5.exe на компьютере. Если фильтр SmartScreen Защитника Windows предотвратил запуск avz5.exe, нажмите Подробнее → Выполнить в любом случае в окне Система Windows защитила ваш компьютер .

- Перейдите в раздел Файл → Выполнить скрипт .

- Вставьте в поле ввода скрипт, который вы получили от специалиста технической поддержки «Лаборатории Каперского».

- Нажмите Запустить .